Infra - Windows Server

Limitando a adição de máquinas no domínio

Neste artigo você aprenderá a deixar seu ambiente do Active Directory mais seguro limitando a adição de máquinas no domínio.

por Leandro CarvalhoTecnologias

Windows Server 2008 Standard

Windows Server 2008 Enterprise

Windows Server 2008 Datacenter

Sumário

Neste artigo você aprenderá a deixar seu ambiente do Active Directory mais seguro limitando a adição de máquinas no domínio

Conteúdo

Introdução

Tirando o acesso dos usuários a adicionarem máquinas no domínio

Delegando controle para adição de máquinas no domínio para o grupo de Service Desk

Conclusão

Sobre o autor

Introdução

No ambiente do Active Directory existe um grande problema em adições de máquinas no domínio relacionadas ao grupo padrão Usuarios do Domínio. Qualquer usuário que você crie já é automaticamente membro deste grupo, isto não é novidade. O problema é que com isto qualquer usuário consegue colocar até 10 máquinas no domínio podendo gerar uma vulnerabilidade de segurança e de organização na sua estrutura do AD. Este artigo demonstrará como limitar esse acesso somente para grupos específicos de usuários como o Service Desk e os administradores da sua empresa.

Tirando o acesso dos usuários a adicionarem máquinas no domínio

Para tirar a permissão dos usuários de adicionar máquinas no domínio, faça o seguinte procedimento:

Abra o Usuário e Computadores do Active Directory pelo menu Start>Administrative Tools> Active Directory Users and Computers.

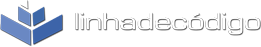

Para configurar a restrição descrita acima é preciso ativar

as opções de funcionalidades avançadas do Active Directory clicando em View

e depois em Advanced Features, como mostra a figura 1:

Figura 1 – Habilitando as funcionalidades avançadas do Active Directory

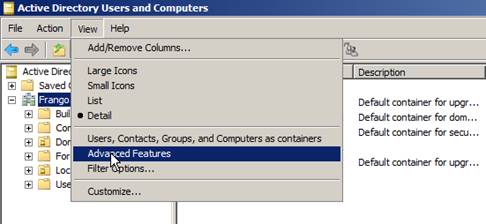

Após isto, clique com o botão direito do mouse no seu

domínio e depois em propriedades:

Figura 2 – Propriedades do domínio

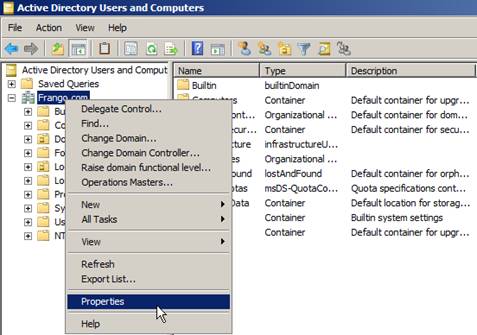

Como ativamos anteriormente a opção Advanced Features,

existirá uma aba chamada Attribute Editor.

Figura 3 – Aba Attribute Editor

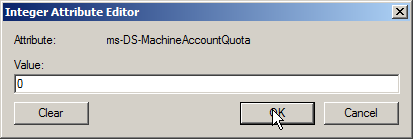

Clique na aba e de dois cliques na opção ms-DS-MachineAccountQuota.

Coloque o valor zero, conforme figura 4. É neste valor que tiramos o direito

dos usuários em relação as contas de computador.

Figura 4 – Atributo com limites de máquinas no domínio

Com isso os usuários não conseguirão mais colocar máquinas no domínio.

Delegando controle para adição de máquinas no domínio para o grupo de Service Desk

Depois do procedimento acima, somente os grupos administrativos padrões, como Domains

Admins, Account Operators e Enterprise Admins, terão permissão para

gerenciar as contas de computador.

Para não darmos muitos privilégios aos funcionários do Service Desk, faremos com que eles só tenham permissão de adicionar máquinas no domínio.

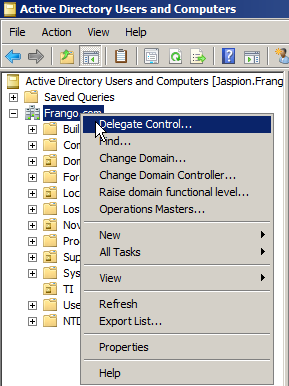

Para isso, no Active Directory Users and Computers,

clique com o botão direito do mouse no seu domínio e depois em Delegate

Control.

Figura 5 – Delegate Control

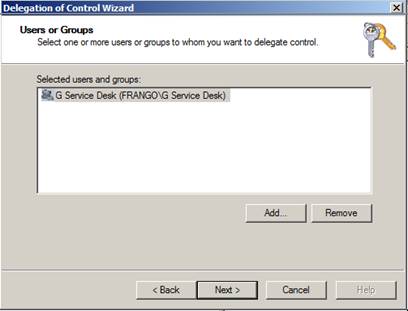

Na tela inicial de boas vindas, clique em avançar. Na

próxima tela, clique em Add e escolha o grupo que você deseja delegar o

controle e clique em Next. O grupo Global G Service Desk será

usado como exemplo.

Figura 6 - Delegação do grupo G Service Desk

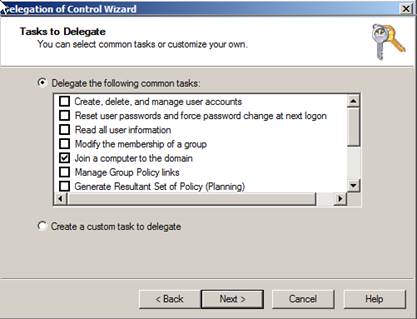

Logo depois, escolha a opção “Join a computer to the

domain” e clique em Next.

Figura 7 – Opção para somente adicionar máquinas no domínio para o grupo de Service Desk

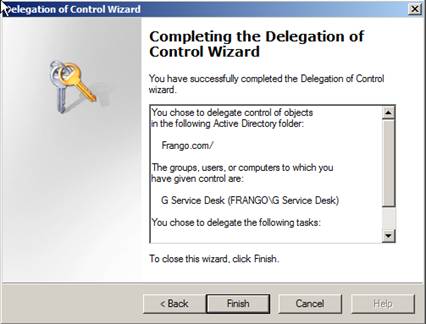

Na próxima tela, clique em Finish.

Figura 8 – Finalizando a delegação de controle

Pronto! Com esses passos somente os administradores e o Service Desk poderão colocar máquinas no domínio.

Conclusão

Com esses simples procedimentos você consegue manter seu ambiente mais seguro, limitando somente as pessoas autorizadas a colocar máquinas no domínio.

- Instalando e configurando um servidor DHCP no Windows Server 2008Windows Server

- Instalando Active Directory Windows Server 2008Windows Server

- Instalando e configurando um servidor DNS no Windows Server 2008Windows Server

- Aperfeiçoar UPDATE e DELETE x CursoresSQL Server

- Sequenciando as VMs no Hyper-VWindows